Tieni tutto sotto controllo

Analizza quello che succede nella tua rete ed intervieni in maniera efficace.

Monitoraggio proattivo e report anomalie per farti dormire sonni tranquilli

Report periodici per avere tutto sotto controllo

Vuoi tenere sempre aggiornato il tuo cliente sulle attività della tua rete? Invia report via email con le informazioni più importanti da monitorare. Semplicissimi da leggere, anche per chi non è del mestiere.

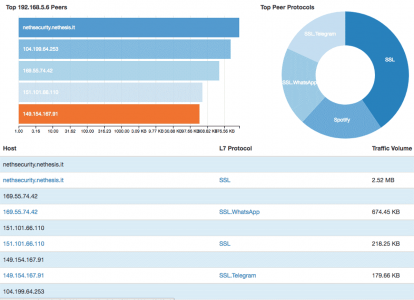

Analisi Traffico Applicazioni

Controlla un report dettagliato sul traffico e analizza l’utilizzo di banda a parte dei PC e device, anche a livello applicativo: posta, social network, chat, videoconferenze.

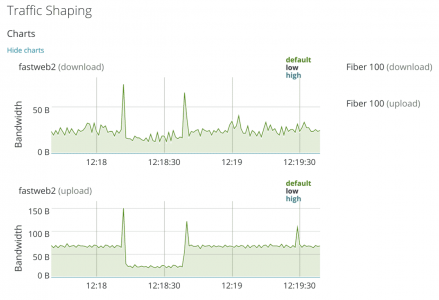

Report Banda in tempo reale

Visualizza in realtime la banda utilizzata in download e upload sulle varie connettività attive

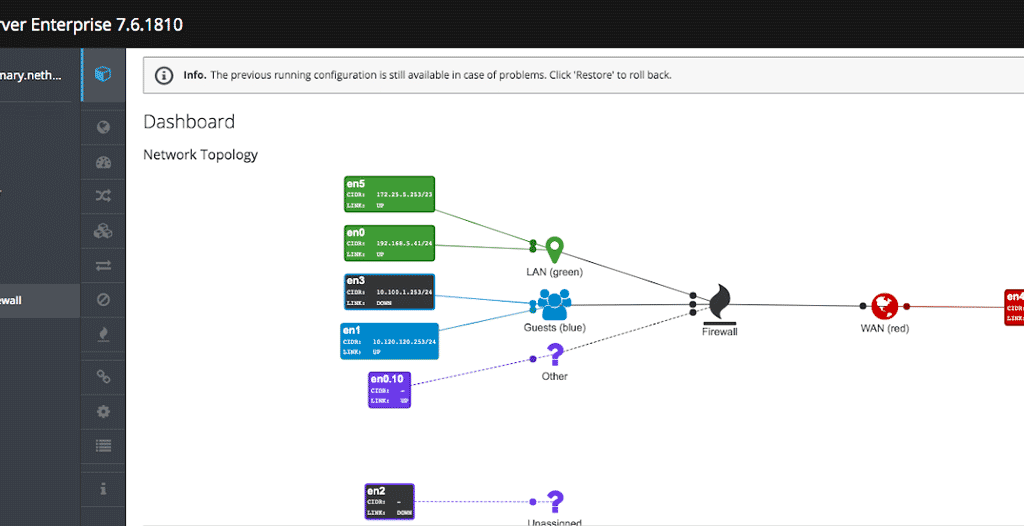

Visualizza la Topologia di Rete

Mostra come le reti che NethSecurity gestisce sono collegate fra loro e il ruolo che hanno nella infrastruttura. Visualizza a colpo d’occhio tutti i dati del firewall in un’unica scherma i provider delle wan configurate e tante altre informazioni utili.

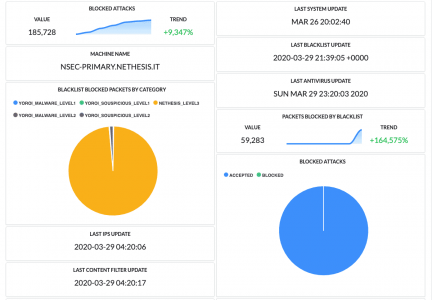

Un firewall che crea report per qualsiasi cosa

Tutto viene tracciato, o quasi. Le informazioni utili vengono trasformate in report semplici ed intuitivi, per capire come il firewall stia proteggendo la mia azienda

Grafici di Latenza

Controlla lo stato delle connettività ed intercetta problemi di banda o problemi del gestore.

Situazione delle VPN

Tieni sotto controllo la banda utilizzata dalle VPN e controlla qual connessioni sicure sono attive o meno.

Log estremamente dettagliati: è linux

Tutte le operazioni vengono tracciate e memorizzate. E’ sempre possibile ricostruire quali azioni amministrative sono state effettuate e indagare sui problemi del sistema

GDPR Compliant

Assicura la privacy “by design” e “by default” grazie a sistemi di protezione attiva, alla gestione dei dati e dei log, alle tecnologie avanzate per il controllo e la difesa della propria rete di cui dispone.